Prosedur dan cara pengujian keamanan jaringan host dan server

Dalam rangka mengamankan host atau client dari

serangan dari orang-orang yang tidak bertanggung jawab, terlebih dahulu kita

perlu mengenal berbagai macam serangan yang terjadi pada host kita,

Serangan dapat

didefinisikan sebagai penyerangan

terhadap keamanan sistem oleh ancaman berkecerdasan

atau aksi dengan

metode dan teknik

tertentu guna mengecoh sistem

keamanan dan melanggar

kebijakan keamanan sistem.

Serangan yang terjadi secara garis besar dapat dikategorikan menjadi

dua.

- .Active attacks Serangan jenis

ini merupakan serangan

dengan metode penyerangan secara langsung

pada target komputer,

pada umumnya berupa

serangan terhadap ketersediaan dan

layanan komputer server

sehingga dapat berdampak pada integritas dan keaslian informasi pada sistem

- Passive attacks Serangan jenis

ini dilancarkan dengan

tanpa mengganggu kondisi

sistem. Metode yang

dilakukan adalah dengan

memantau lalu lintas

paketdata yang ada kemudian dilakukan

analisis berdasarkan

frekuensi lalu lintas paket datatersebut.

Ditinjau dari sisi

organisasi, serangan dapat juga dikategorikan menjadi dua, yaitu serangan dari pihak luar dan

serangan dari pihak dalam.

- Serangan dari pihak luar adalah

serangan yang berasal dari luar organisasi, pihak yang tidak

memiliki hak akses

mencoba untuk melanggar

kebijakan keamanan.

- Serangan dari

pihak dalam merupakan

serangan yang dilancarkan

oleh pihak dalam organisasi

yaitu orang yang memiliki wewenang atau hak akses namun disalahgunakan

atau seseorang yang

mencoba menaikkan tingkat hak aksesnya

Setelah kita mengeatahui berbagai macam serangan

jaringan yang terjadi pada host,

sekarang pengujian keamanan jaringan host

Pengujian dilakukan untuk mengetahui masing-masing kemungkinan kelemahan pada komponen sistem yang

diteliti.

Metode pengujian dipakai

adalah Graybox testing . Grey Box Testing adalah sebuah metodologi kombinasi

dari Black Box dan White Box Testing, menguji software berdasarkan spesifikasi

tetapi menggunakan cara kerja dari dalam. Grey Box dapat di gunakan dengan baik

dalam software testing. dikenal juga dengan internal testing yaitu pengujian dengan

asumsi serangan datang dari lingkungan network lokal. Pertimbangan akan kelebihan dan kekurangan dari komponen keamanan system,digunakan sebagai dasar

penyusunan usulan kebijakan

keamanan.

Proses pengujian yang dilakukan adalah sebagai berikut:

- Memastikan

koneksi Host atau Client

dengan DHCP,DNS File Sharing dan Printer Sharing dapat bekerja dengan baik

- Memastikan host tersebut memiliki antivirus yang baik

untuk membentengi host tersebut dari serangan dari luar

- Memastikan firewall yang bekerja pada host tersebut

berfungsi sebagaimana mestinya.

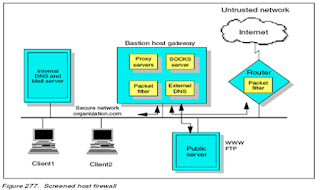

Fungsi utama dari firewall adalah untuk memusatkan akses

control antara jaringan terpercaya dan jaringan tidak terpercaya.Firewall memiliki fungsi keamanan berikut:

1. Melakukan pemblokiran terhadap lalul intas jaringan yang tidak

diinginkan.

2. Mengarahkan lalu lintas yang masuk pada sistem internal yang lebih dapat dipercaya.

3. Menyembunyikan sistem yang rentan,

yang tidak mudah diamankan dari internet

.4. Membuat log lalu lintas dari dan menuju jaringan pribadi.

5. Dapat memberikan sistem autentikasi yang kuat.

Implementasi Firewall di Host

Personal Firewall didesain untuk melindungi komputer

terhubung ke jaringan dari akses yang tidak dikehendaki. Implementasinya dengan

menambahkan beberapa fitur pengaman tambahan seperti proteksi terhadap virus,

anti spyware, anti spam.

Implementasi Firewall di

Server

Network Firewall didesain untuk melindungi jaringan

secara keseluruhan dari berbagai serangan yang umumnya dijumpai dalam dua

bentuk, yaitu sebuah perangkat terdeteksi atau sebagai perangkat lunak yang diinstalasikan

dalam sebuah server. Implementasinya dengan menggunakan Microsoft Internet

Security and Acceleration Server (ISA Server), Cisco Pix, Cisco ASA.

Tata Cara Pengamanan Peralatan Jaringan

A. IDS (Intrusion Detection

System)

Menguasai lalu lintas jarigan terhadap

tindakan yang mencurigakan pada suatu host atau jaringan, dimanadata dicek

terlebih dahulu dan apakah data tersebut merupakan ancaman atau tidak .

B. IPS

(Intrution Protection System)

Mendeteksi dan melindungi sistem baik dalam

maupun luar jaringan , dimana IPS akan memerintahkan firewall untuk segera

memblokir koneksi yang berupa serangan sebelum masuk ke jaringan .

Prosedur dan Cara

Pengujian Keamanan Fisik Jaringan

Dengan memberikan keamanan seperti

memilih power supply yang baik dan memory yang cukup maka kinerja hard ware

dapat berjalan dengan lancar , jaringan terbebas dari kendala pada hardware.

Hal tersebut berpengaruh pada kelancaran kinerja jaringan pada komputer server

maupun client .

Prosedur dan Cara

Pengujian Keamanan Logic Jaringan

Dengan perangkat yang digunakan seperti

Sistem Operasi Firewall, Anti Virus, dan Software Maintenance. Dengan software

tersebut kita dapat melindungi komputer dari Malware atau software yang

bersifat merusak seperti virus, dan konflik port pada komputer kita.

- Pengujian keaman jaringan berfungsi untuk mengecek

apakah ada celah atau tidak bagaimana host dan server itu bekerja

- Fitur –fitur keamanan yangditerapkan tetap memilikicelah keamanan yang dapat ditemukan

dikemudian hari, sehingga perlu

adanya kombinasi penggunaan fitur keamanan guna

meningkatkan kualitas keamanan sistem.

- Keamanan merupakan

proses yang berkelanjutan

dan bukan merupakan produk jadi, menyesuaikan dengan perkembangan teknologi dan informasi.

- sebutkan serangan yang berkategori besar dalam host !

- Apakah Serangan dari luar itu ?

- Jelaskan tahap tahap proses pengujian host !

- Apa perbedaan implementasi firewall dari host dan firewal dari server ?

- jSoftware apakah yang menggunakan implementasi dari server ?

makasih sudah mengunjungi blog saya semoga bermanfaat.....